什么是PQ3协议?

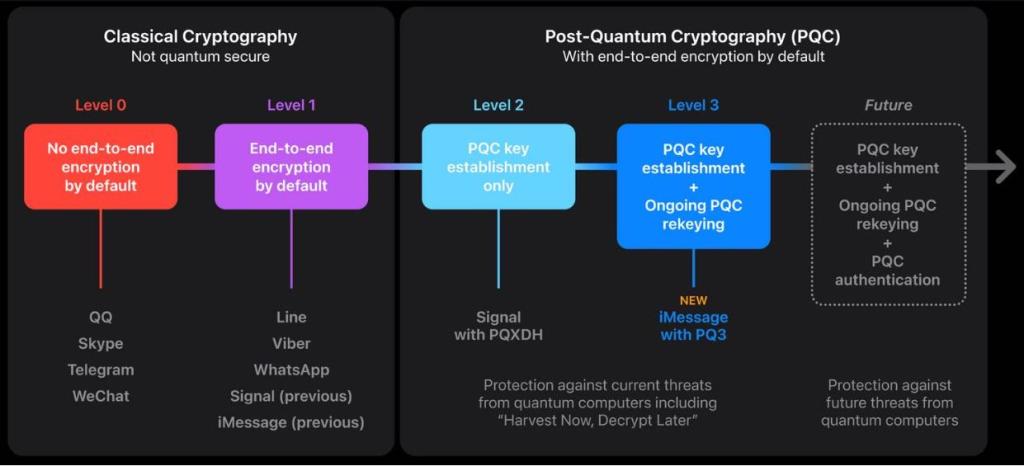

目前,通信安全由三个安全级别来衡量。

- 级别 0:在此级别中,邮件保持未加密状态。

- 级别 1:此处的消息是端到端加密的,但没有额外的身份验证或量子安全性。

- 级别 2:这包括身份验证和量子安全性,但它们仅限于初始密钥建立。这意味着,只有当对话密钥材料永远不会受到损害时,才能提供量子安全性。

新的 iMessage 安全协议 PQ3 是第一个有资格达到 Apple 所谓的“3 级安全”的消息传递协议。这使用后量子加密来保护初始密钥建立和正在进行的消息交换。此外,即使密钥被泄露,3 级 PQC 也可以自动恢复对话的安全性。因此,PQ3 据称超越了所有其他广泛部署的消息传递应用程序中的协议。

为什么 Apple 要为 iMessage 转向 PQ3 协议?

Apple 的 iMessage 一直支持端到端加密。早在 2011 年推出时,iMessage 是第一个广泛使用的消息传递应用程序,默认情况下支持端到端加密。多年来,苹果公司显着改进了其密码学。然而,消息传递应用程序使用的现有常见加密算法依赖于数学问题,这些问题可能由足够强大的量子计算机解决。

这样的量子计算机今天并不存在。但是,资源丰富的攻击者可以在将来到达之前做功课。此类攻击者可以设法收集大量加密数据并将其存储以备将来参考。虽然他们今天无法解密任何收集到的数据,但他们将来可以使用量子计算机来解密。这种攻击方案称为“立即收获,稍后解密”。

iMessage 的新安全协议 PQ3 旨在保护用户免受“立即收获,稍后解密”攻击。苹果公司表示,由于PQ3实现了“3级”安全性,因此它确保了“初始密钥建立和正在进行的消息交换”。

PQ3协议如何工作?

新的 PQ3 协议为公钥集带来了新的后量子加密密钥。每台设备都会在本地生成这些公钥,然后作为 iMessage 信息注册过程的一部分将它们传输到 Apple 服务器。为此,Apple 使用基于模块格子的密钥封装机制标准或 ML-KEM,该标准使发送方设备能够获取接收方的公钥,并为第一条消息生成后量子加密密钥。即使接收器处于离线状态,这也有效。

然后,Apple 在对话中包含一个周期性的后量子重新密钥机制。此机制可以从密钥泄露中自我修复并保护未来的消息。

“在 PQ3 中,与对话一起发送的新密钥用于创建无法从过去的消息加密密钥中计算出来的新消息加密密钥,从而使对话恢复到安全状态,即使以前的密钥被对手提取或破坏。”

令人印象深刻的是,PQ3 是第一个部署这种后量子重新密钥属性的大规模加密消息传递协议。

PQ3协议的优点

对于PQ3,苹果没有替换或修改现有的算法。相反,它从头开始重建了iMessage加密协议,以提供以下好处:

- 保护整个通信免受当前和未来对手的攻击。

- 它限制了使用单个泄露密钥可以解密的过去和未来消息的数量。这减轻了关键入侵的影响。

- 摊销消息大小,以防止任何过多的额外开销。

- PQ3 基于混合设计,将新的后量子算法与当前的椭圆曲线算法相结合。这确保了 PQ3 的安全性永远不会低于现有协议。

- 形式验证方法到高级安全保证。

iMessage 中的 PQ3 协议可用性

Apple 将逐步开始滚动 PQ3,用于支持与 iOS 17.4、iPadOS 17.4、macOS 14.4 和 watchOS 10.4 的 iMessage 对话。这家巨头表示,这些软件更新的最新测试版已经具有此安全协议。苹果还确认,visionOS 在最初推出时不会有 PQ3 协议。