微软通过在其防病毒软件中添加一条非常重要的规则来加强 Windows 的安全性。正在向 Microsoft Defender 引入新的 ASR 规则。

在开始之前,让我们先谈谈黑客可以用来窃取用户 Windows 密码的一种方法。

什么是 LSASS?

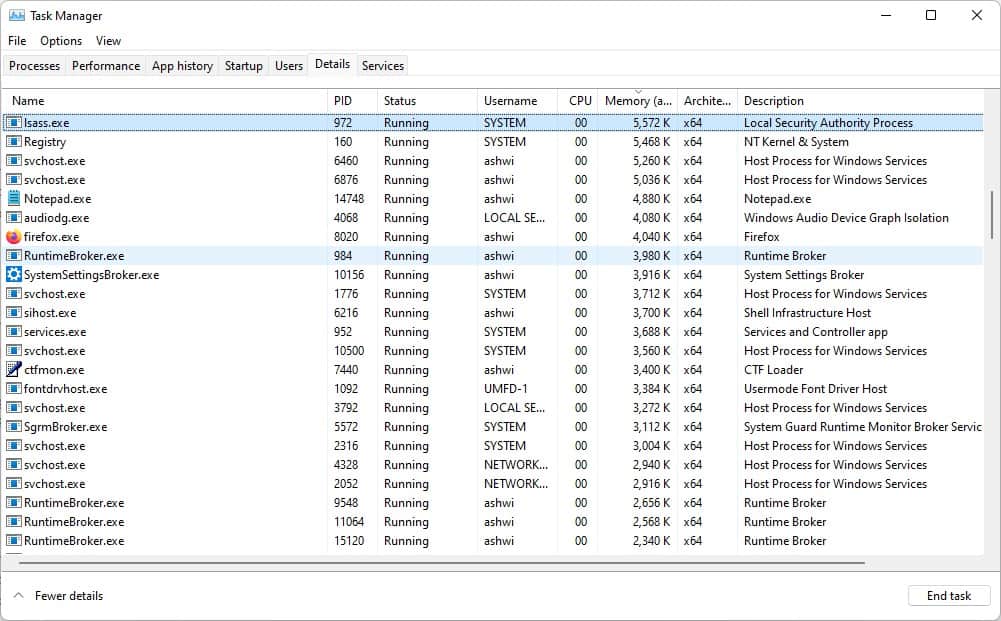

您可能已经注意到任务管理器中的 LSASS.exe,它与名为 Local Authority Server Service 的进程有关。LSASS 对登录到计算机的用户进行身份验证,并受 Microsoft Defender 的 Credential Guard 保护。它的问题是 Credential Guard 不兼容所有程序,例如自定义智能卡驱动程序。因此,它并非在所有环境中都实施。

当攻击者入侵用户的计算机时,他们可以通过 Mimikatz 等特殊工具轻松访问 LSASS 进程。该工具创建的结果文件是一个内存转储,其中包含登录到系统的用户的密码和用户名。

密码以纯文本形式显示,从而允许攻击者获得对操作系统的完全访问权限。而这一切都可以远程完成,而且 Microsoft Defender 不会阻止对它的访问,因为 LSASS 是一个合法的进程,它的内存转储是无害的。它只能检测恶意访问进程的程序,但无法阻止创建内存转储或传输以窃取用户凭据。

这很可怕,不是吗。

Microsoft Defender 获得攻击面减少规则

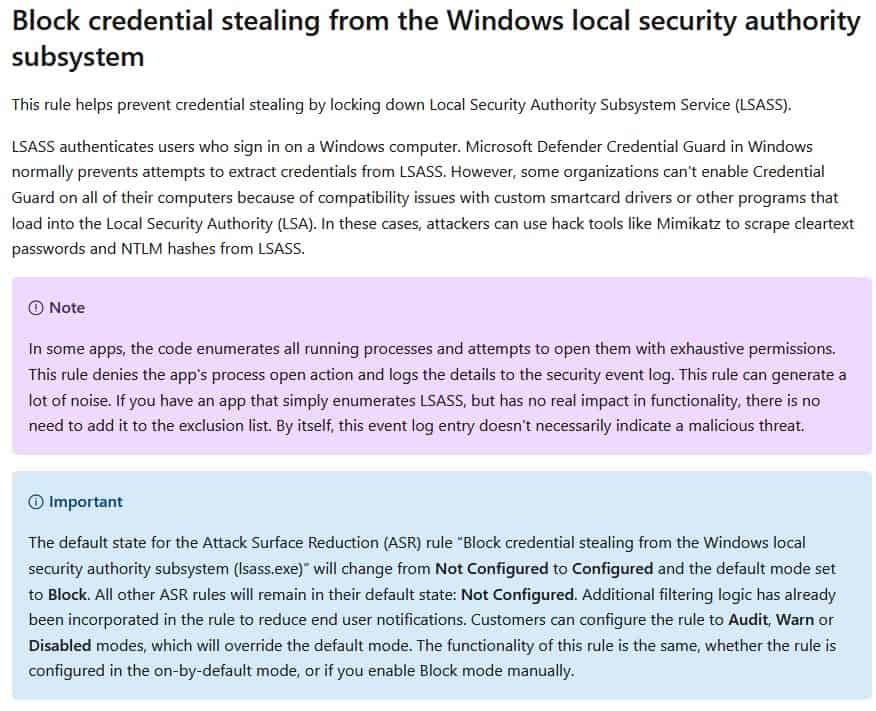

这个安全问题的解决方案很简单,保护 LSASS 免受未经授权的访问,这样整个混乱就可以避免,对吧?这正是 Redmond 公司正在做的事情,它添加了一条名为减少攻击面 (ASR) 的新规则。此规则将阻止程序打开 LSASS,进而阻止它们创建内存转储。即使具有提升权限(即管理员权限)的程序试图打开该进程,它也会阻止对 LSASS 的访问。

它变得更好,根据微软的文档,这个 ASR 规则将默认启用,而与它相关的所有其他规则将保持默认状态“未配置”。

ASR 是一个好的解决方案吗?好吧,如果你是 Microsoft Defender,这看起来很有希望。虽然它并不完全是万无一失的,但它是什么。我们必须记住,恶意软件也在不断发展,并且年复一年地变得复杂。

另一方面,如果您在计算机上使用第三方防病毒软件,则 ASR 规则将被禁用。因此,这使得 LSASS 再次变得脆弱。一些安全研究人员已经绕过了 ASR 规则,他们利用了 Microsoft Defender 的排除路径。排除适用于所有 ASR 规则,并且由于此 LSASS 访问属于同一类别,因此黑客可以绕过限制。该报告提到,在 Windows Enterprise、Windows 10 Pro 和 Windows 11 Pro 上运行的用户将受到新 ASR 规则的保护。

也就是说,新的 ASR 规则受到了安全研究人员的欢迎,因为它使 Windows 更加安全,而且这总是受欢迎的,因为它会减少被盗密码。